Endoacustica fornisce Assistenza, Consulenza e Formazione Gratuita

Contattaci

- Bari: +39 080 3026530

- Roma:+39 06 32803486

- Milano:+39 02 67739127

Endoacustica fornisce Assistenza, Consulenza e Formazione Gratuita

cod prod: CP-700

Servizi Gratuiti:

📞 Assistenza Pre-Vendita

🧑💼 Servizio di Consulenza Dedicato

🛠️ Supporto e 🎓 Formazione Post Vendita

🆘 Supporto alla risoluzione problemi

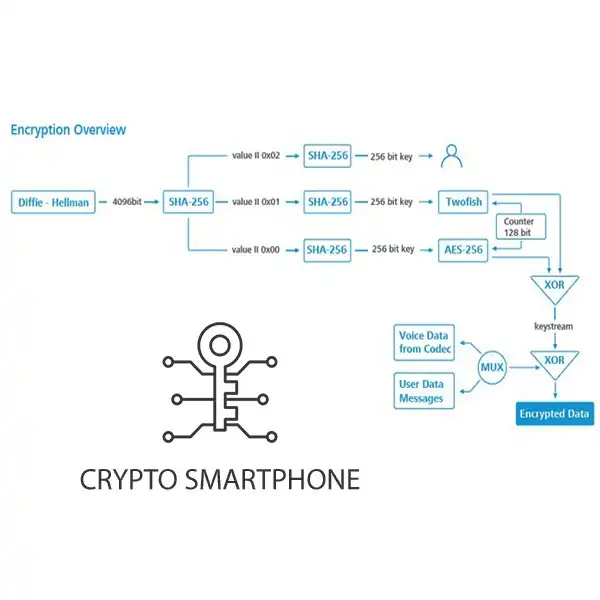

Le Chiamate vocali end-to-end sono criptate in modo sicuro tramite IP su qualsiasi rete 2G, 3G, 4G, 5G, WLAN, con gli algoritmi più robusti e sicuri oggi disponibili, come AES256 e Twofish sono algoritmi di cifratura a blocchi simmetrici molto sicuri, utilizzati per proteggere informazioni sensibili. AES256 è veloce ed efficiente, mentre Twofish è semplice e flessibile. Entrambi sono ampiamente utilizzati. AES256 e Twofish o scambio di chiavi Lo scambio di chiavi Diffie-Hellman a 4096 bit con funzione hash SHA-256 è un algoritmo di crittografia a chiave pubblica che permette a due parti di scambiare segretamente una chiave crittografica senza la necessità di condividerla attraverso un canale di comunicazione non sicuro. Diffie-Hellman a 4096 bit con funzione hash SHA-256. La chiave di Autenticazione é basata su metodo l'autenticazione basata su readout-hash garantisce la sicurezza delle comunicazioni, poiché la chiave di crittografia non viene esposta durante la trasmissione e non può essere intercettata o compromessa da un potenziale attaccante. readout-hash. Le chiavi di crittografia vengono generate autonomamente e non sono pre-installate, vengono cancellate in modo sicuro e immediato dal dispositivo dopo ogni chiamata.

La messaggistica sicura si avvale di algoritmi di crittografia altamente robusti, tra cui il protocollo crittografico Diffie-Hellman a 4096 bit e la cifratura dei messaggi mediante l'utilizzo di AES256 e Twofish, impiegando chiavi di 256 bit.

Parliamo nello specifico di un cellulare criptato che sfrutta le potenzialità dei due migliori algoritmi criptografici: AES256 e Twofish. Questi garantiscono altissimi livelli di protezione nel campo delle operazioni di codifica: il più forte sistema di criptaggio disponibile, combinato con una lunghezza di chiave 256 bit che offre il massimo della sicurezza.

Il Sistema operativo Android sicuro, é stato creato da zero e ottimizzato per la sicurezza delle comunicazioni. É dotato di componenti di comunicazione ottimizzati per la sicurezza, e prevede la possibilità di personalizzare e controllare in modo granulare i livelli di sicurezza del sistema operativo.

Il sistema di avvio sicuro (secure boot chain), prevede l'utilizzo di chiavi crittografiche per il bootloader, il kernel, la recovery (modalità di ripristino del dispositivo), gli oggetti kernel e le applicazioni APK. Ciò significa che ogni componente del sistema operativo è verificato durante l'avvio per garantire che sia stato firmato digitalmente e che sia affidabile.

I controlli di integrità in tempo reale monitorano costantemente il sistema e il software del dispositivo per individuare modifiche non autorizzate. In caso di rilevamento di cambiamenti non autorizzati, il dispositivo può adottare le opportune azioni, come l'invio di un avviso o il blocco del dispositivo fino alla risoluzione del problema.

I moduli hardware e software lavorano insieme per aiutarti a controllare chi accede alla tua rete, ai dati e ai sensori come telecamere e microfoni. Questo ti permette di impostare regole di sicurezza personalizzate.

Firewall Baseband 2.0 è una funzione di sicurezza avanzata in grado di individuare e contrastare gli attacchi via etere, attivando le misure di sicurezza necessarie. Inoltre, è in grado di rilevare e bloccare automaticamente i dispositivi L'IMSI Catcher è un dispositivo che può intercettare le comunicazioni wireless dei telefoni cellulari imitando una stazione base GSM. IMSI Catcher e le stazioni base rogue, ovvero quelle che possono simulare una torre cellulare legittima al fine di intercettare le comunicazioni dei dispositivi.

Il Firewall Baseband 2.0 può individuare i tentativi di tracciare la posizione dell'utente attraverso i messaggi SS7 o SMS silenziosi e attivare le contromisure necessarie per proteggere la privacy dell'utente.

Il design hardware del cellulare crittografato CP-700 è stato appositamente progettato per resistere alla manipolazione, grazie all'utilizzo di moduli di sicurezza hardware dedicati. Tra questi moduli, troviamo i circuiti di rilevamento della rimozione dello schermo e di protezione dai guasti ambientali La funzione di EFP fornisce una protezione di sicurezza hardware per prevenire il malfunzionamento del dispositivo in caso di problemi ambientali, come temperature elettroniche elevate o basse, tensioni elettriche instabili, frequenze di clock non stabili o altri problemi simili. Questa funzione è comune in dispositivi critici per la sicurezza, come i sistemi di criptazione e le schede di sicurezza, per garantire la loro affidabilità e prestazioni. (EFP), che sono in grado di monitorare la temperatura, la tensione, la frequenza di clock e altri parametri, in conformità con i requisiti di sicurezza FIPS 140-2 e Common Criteria.

Il telefono criptato CP-700 è impenetrabile a tentativi di estrazione forzata dei dati o chip-off, poiché la memoria flash è integrata in modo irrimovibile. In altre parole, il CP-700 offre il massimo livello di sicurezza dei dati senza la possibilità di accessi non autorizzati.

Lo smartphone CP-700 è stato creato per offrire un'alta sicurezza grazie alla sua progettazione e costruzione ad hoc. A differenza degli smartphone comuni, che possono essere vulnerabili agli attacchi informatici utilizzando componenti hardware noti e accessibili, il CP-700 utilizza componenti specifici difficili da accedere, garantendo una sicurezza superiore.

Il chip TPM del CP-700 è conforme alle specifiche dell'organizzazione Trusted Computing Group (TCG) è un'organizzazione internazionale senza scopo di lucro che sviluppa e promuove standard di sicurezza informatica e di crittografia. Trusted Computing Group (TCG) di livello 2 versione 1.2, revisione 116, il che garantisce la massima sicurezza possibile per il dispositivo. Grazie alla sua capacità di misurare e attestare la piattaforma, il TPM garantisce che il cellulare sia stato avviato in modo sicuro e che non sia stato manipolato da terzi.

Il CP-700 è anche dotato di uno scudo attivo e sensori ambientali che monitorano costantemente l'ambiente circostante per garantire che il cellulare non sia stato compromesso. Inoltre, la presenza di una unità di protezione della memoria (MPU) garantisce che la memoria del dispositivo sia protetta da eventuali attacchi.

Infine, il CP-700 è progettato per resistere alle manipolazioni da parte di terzi grazie alla sua capacità di protezione hardware e software contro l'iniezione di guasti.

Questo tipo di attacco viene comunemente chiamato "iniezione di guasti" perché l'obiettivo degli aggressori è quello di introdurre intenzionalmente un guasto nel sistema per alterarne il comportamento e ottenere accesso non autorizzato ai dati o alle funzionalità del dispositivo.

Sistema di archiviazione crittografato per contatti, messaggi e note con cartelle intelligenti che protegge i dati a riposo contro l'accesso non autorizzato.

L'archiviazione crittografata è un tipo di archiviazione dei dati in cui le informazioni vengono crittografate in modo che solo coloro che dispongono dell'accesso autorizzato possano decifrarle e accedervi. Ciò significa che anche se un malintenzionato riesce ad accedere ai dati crittografati, non sarà in grado di leggere il contenuto effettivo senza la chiave di decrittazione.

Il CP-700 è uno dei pochi telefoni criptati sicuri sul mercato con il codice sorgente disponibile per valutazioni di sicurezza indipendenti, permettendo ispezioni del codice in conformità con gli standard nazionali e internazionali di verifica e certificazione. Ciò verifica l'integrità del dispositivo, la corretta implementazione degli algoritmi di crittografia e l'assenza di backdoor.

Privati, aziende, ONG, governi e organizzazioni internazionali utilizzano prodotti di crittografia per proteggere i propri dati sensibili. Crypto CP-700 rappresenta una soluzione di crittografia altamente versatile, in grado di adattarsi alle esigenze specifiche dei diversi utenti e delle diverse operazioni che richiedono un regime sicuro di comunicazione.

NOTA BENE: la protezione del CP-700 si attiva sulla comunicazione tra due telefoni, quindi necessita di minimo una coppia di dispositivi per poter funzionare.

*Immagini soggette a modifica senza preavviso

Dimensioni: 158,6 mm * 74,8 mm * 8,9 mm

Peso: 207 g

Protezione: IP67

Display: 6.4" (1080*2400) Color AMOLED, 410 ppi

Camera: 50 MP with phase-detection autofocus and LED flash,

12 MP for front facing applications, 3840*2160 video capture and playback, both cameras can be disabled

Audio: High-performance speakers, multi-microphone ANC

CPU: S5P9845 (GS101) 64-bit octa-core CPU, 3072 Kbyte L2, 4096 Kbyte L3, ARM Mali-G78MP20 GPU

Acceleratore grafico: QDSP

Memoria esterna: Micro SD-CARD

Connettività: - GSM/GPRS/EDGE (850/900/1800/1900MHz)

- LTE Advanced(3GPP, FDD, IMS, VoLTE, Carrier Aggregation, B2, B3,B4 , B5, B7, B8, B12, B13, B14, B17, B18, B19, B20,B25, B26, B28, B29, B30, B32),

- 5G NR (N1, N2, N3,N5, N7, N8, N12, N14, N20, N25, N28, N30, N66, N71)

- UMTS/HSDPA+ (B1, B2, B4, B5, B6, B8)

- USB Power Delivery 2.0/3.0, Wi-Fi 802.11 a/b/g/n/ac/ax

- USB Type C connector with USB 3.2 Gen 2 (ricarica rapida)

Per la protezione delle comunicazioni tra due e più utenti, per chiamate, messaggistica e scambio dati e informazioni in maniera del tutto sicura e protetta

Per la difesa della propria privacy al telefono contro le intercettazioni illegali